| Предыдущая тема :: Следующая тема |

| Автор |

Сообщение |

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Пт Ноя 28, 2025 15:03 Заголовок сообщения: Добавлено: Пт Ноя 28, 2025 15:03 Заголовок сообщения: |

|

|

Россия совершила новую кибератаку против США: детали и последствия

В США зафиксирована новая кибератака, которая указывает на попытки получить скрытый доступ к системам городской инфраструктуры. Об этом сообщается в публикации Центра противодействия дезинформации.

Сообщается, что злоумышленники использовали инструменты, характерные для криминальных групп, что усложняет установление настоящего инициатора атаки.

Атака на инженерную компанию

Хакеры проникли в сети американской инженерной компании, которая сотрудничает с подрядчиками в сферах водоснабжения, транспортных систем и аварийного реагирования.

В ходе атаки были получены данные о внутренних процессах и уровнях доступа, связанных с управлением критически важными объектами.

Использование криминальных инструментов

Взлом был осуществлен через цепочку SocGholish-RomCom — канал проникновения, который обычно применяют киберпреступные группы.

Такой подход стирает грань между криминальными операциями и деятельностью структур, связанных с Россией.

Использование этих инструментов позволяет маскировать источник атаки и задерживать реакцию американских спецслужб.

Задачи и цели атаки

Выбор именно инженерной компании указывает на интерес к механизмам работы инфраструктуры и возможным уязвимостям, пригодным для диверсий.

Эксперты отмечают, что даже частично успешная атака способна предоставить сведения о том, как реагируют команды киберзащиты в США и насколько быстро они способны блокировать угрозы.

Риски для инфраструктуры США

Каждый подобный инцидент формирует пространство, где российские структуры могут тестировать будущие сценарии вмешательства.

Киберпространство становится площадкой для отработки операций, направленных на изучение слабых мест в управлении городской инфраструктурой крупных американских городов.

Источник:

rbc

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Сб Ноя 29, 2025 16:21 Заголовок сообщения: Добавлено: Сб Ноя 29, 2025 16:21 Заголовок сообщения: |

|

|

В приложении Apple Podcasts обнаружена уязвимость: оно запускается само и открывает подкасты со ссылками на вредоносные сайты

Пользователи Apple Podcasts столкнулись с необычной проблемой: приложение само запускается и открывает подозрительные подкасты религиозной, духовной или образовательной тематики. Об этом сообщает издание 404 Media. Иногда программа запускается сразу после разблокировки устройства, причем работает это как на iOS, так и на Mac. По меньшей мере один из таких подкастов содержит ссылку на потенциально вредоносный сайт.

Среди названий подкастов, которые показывало приложение, — странные наборы символов вроде «5../XEWE2'»»"»onclic…» и ссылки на религиозные проповеди. Некоторые из них содержат реальные аудиозаписи, другие полностью беззвучны. Подкасты часто датированы несколькими годами ранее, но почему-то показываются пользователям только сейчас.

Эксперт по безопасности macOS Патрик Уордл из организации Objective-See подтвердил, что смог воспроизвести похожее поведение через неназываемый веб-сайт, демонстрирующий такое поведение приложения. По его словам, простого посещения сайта достаточно, чтобы запустить Apple Podcasts, причем без каких-либо запросов на разрешение от пользователя. Уордл отметил, что само по себе такое поведение не является атакой, но создает эффективный механизм доставки контента, если в приложении существует уязвимость.

Один из подозрительных подкастов пытается направить пользователей на сайт, который проводит XSS-атаку (межсайтовый скриптинг). Это тип атаки, при котором хакер внедряет вредоносный код в легитимно выглядящий сайт. Ссылка находится в разделе Show Website на странице подкаста и перенаправляет на другой сайт, где появляется всплывающее окно с сообщением об XSS-атаке. Один из пользователей оставил отзыв в приложении несколько недель назад с вопросом: «Как Apple допускает эту попытку XSS-атаки?»

Отмечается, что Apple не ответила на пять запросов комментария по этой теме за несколько месяцев, хотя отвечала на письма автора издания по другим темам в тот же период. Уордл подчеркнул, что неясно, удались ли какие-либо из этих попыток атак, но уровень активности показывает, что злоумышленники знают об уязвимости и активно рассматривают приложение Podcasts как потенциальную цель.

Ранее исследователи из Венского университета собрали данные о 3,5 млрд пользователей WhatsApp, пользуясь уязвимостью в веб-версии сервиса: она позволяла проверять наличие аккаунтов по номеру телефона и видеть имя и фото профиля при открытых настройках приватности. При этом ограничений по частоте запросов к серверу (рейт-лимитов) в сервисе предусмотрено не было, что позволяло проверять до 100 млн номеров в час.

Источник:

theins

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Вс Ноя 30, 2025 13:04 Заголовок сообщения: Добавлено: Вс Ноя 30, 2025 13:04 Заголовок сообщения: |

|

|

Конгресс США приглашает CEO Anthropic свидетельствовать о кибератаках, якобы из Китая

Комитет по национальной безопасности Палаты представителей США пригласил Дарио Амодеи, CEO компании Anthropic, свидетельствовать 17 декабря о кампании кибератак, которую якобы осуществили связанные с Китаем группы с помощью искусственного интеллекта Claude, сообщает Axios.

Председатель комитета Эндрю Гарбарино, республиканец из Нью-Йорка, направил также письма CEO Google Cloud Томасу Куриану и CEO Quantum Xchange Эдди Зервигону с просьбой свидетельствовать в следующем месяце. Если Амодеи согласится, это будет первый случай, когда руководитель Anthropic будет выступать перед конгрессом.

В своем отчете от 13 ноября Anthropic сообщила, что в середине сентября компания обнаружила подозрительную активность и после расследования выяснила, что произошла «высокотехнологичная шпионская кампания». Злоумышленники использовали возможности Claude «на беспрецедентном уровне» для самостоятельного выполнения атак.

«Мы с большой уверенностью оцениваем, что это была группа, финансируемая китайским государством. Они заставили инструмент Claude Code пытаться проникнуть примерно в тридцать глобальных целей и в некоторых случаях преуспели. Операция была направлена на крупные технологические компании, финансовые учреждения, химические производства и правительственные агентства. Мы считаем, что это первый задокументированный случай крупномасштабной кибератаки, выполненной почти без участия людей», — говорится в отчете компании.

Anthropic отметила, что такие атаки являются новым уровнем явления «vibe hacking» — когда люди без опыта программирования используют генеративный ИИ для создания и запуска кода.

Относительно того, почему компания разрабатывает инструменты, которые потенциально можно использовать для кибератак, Anthropic объяснила: «Те возможности Claude, которые могут использоваться для атак, делают его важным для киберзащиты. Когда произойдут сложные кибератаки, мы планируем, что Claude будет помогать специалистам по кибербезопасности выявлять, останавливать и готовиться к новым атакам».

Гарбарино добавил: «Впервые мы видим, как иностранный противник использует коммерческую систему ИИ для выполнения почти всей кибероперации с минимальным участием людей. Это должно беспокоить все федеральные агентства и критическую инфраструктуру».

Источник:

nv

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Пн Дек 01, 2025 11:22 Заголовок сообщения: Добавлено: Пн Дек 01, 2025 11:22 Заголовок сообщения: |

|

|

Южнокорейская компания "Coupang" сообщила об утечке данных 33,7 млн клиентов

Речь идет об именах, номерах телефонов, адресах электронной почты и адресах доставки.

Котирующийся на американской бирже гигант электронной коммерции Coupang подтвердил утечку персональных данных 33,7 миллиона учетных записей клиентов. Первоначально сообщали о около 4500 пострадавших аккаунтах.

Как пишет Yonhap, почти все клиенты Coupang могли пострадать, у них украли личную информацию, включая имена, номера телефонов, адреса электронной почты и адреса доставки.

Однако компания заявила, что доступ к платежной информации, номерам кредитных карт и учетным данным для входа не осуществлялся.

"Несанкционированный доступ к персональной информации, связанной с доставкой, для пострадавших аккаунтов, вероятно, осуществлялся через зарубежные серверы с 24 июня. Путь доступа был заблокирован, а внутренний мониторинг усилен", – говорится в пресс-релизе Coupang.

Компания заявила, что проводит совместное расследование с экспертами по безопасности и сотрудничает с правоохранительными и регуляторными органами.

Фирма принесла извинения за инцидент и призвала клиентов быть осторожными с телефонными звонками, текстовыми сообщениями, которые гнались от имени компании.

Учитывая, что количество активных пользователей в подразделе Product Commerce компании Coupang, включающее службу доставки, достигло 24,7 миллиона в третьем квартале, масштаб утечки указывает на то, что почти вся пользовательская база могла пострадать.

Источник:

lb

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Вт Дек 02, 2025 12:52 Заголовок сообщения: Добавлено: Вт Дек 02, 2025 12:52 Заголовок сообщения: |

|

|

Хакеры, связанные с Китаем, взломали системы бюджетного управления Конгресса США — CNN

Бюджетное управление Конгресса США сообщило о хакерской атаке на свои системы, произошедшей на этой неделе. Об этом первой сообщила газета The Washington Post. Как пишет телеканал CNN со ссылкой на одного из американских чиновников, во взломе подозревают хакеров, близких к китайскому правительству.

По данным WP, хакеры могли получить доступ к внутренней электронной почте управления и архивам служебных чатов сотрудников. Другим подразделениям Конгресса рекомендовали приостановить переписку с атакованным управлением и не переходить по ссылкам из присланных писем, отметило CNN.

В самом Бюджетном управлении Конгресса утверждают, что «инцидент безопасности» удалось обнаружить на ранней стадии.

«Бюджетное управление Конгресса выявило инцидент безопасности, немедленно приняло меры по его локализации и внедрило дополнительный мониторинг и новые меры безопасности для дальнейшей защиты систем агентства. Инцидент расследуется, и работа Конгресса продолжается», — цитирует CNN пресс-секретаря Бюджетного управления Эмму Кейтлин.

Как утверждает один из чиновников, знакомый со обстоятельствами взлома, в кибератаке подозревают хакеров, близких к Китаю. Эту информацию представитель управления отказалась комментировать.

Бюджетное управление Конгресса разрабатывает экономические прогнозы для законодателей и оценивает, какое влияние на госдолг США может оказать тот или иной законопроект. Кроме того, управление также составляет долгосрочные прогнозы бюджета США и анализирует бюджет президента. Эта информация потенциально может представлять интерес для иностранных разведывательных служб, отмечает CNN.

Инфраструктура американских компаний и государственных ведомств не первый раз оказывается под атакой со стороны, предположительно, китайских хакеров. Например, в июле этого года хакеры взломали системы влиятельной юридической фирмы Wiley Rein, которая, как писал CNN, играет не последнюю роль в оказании помощи американским компаниям и правительству в торговой войне с Китаем. Подозрения также пали на хакерские группировки, связанные с Пекином.

Источник:

theins

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Ср Дек 03, 2025 17:41 Заголовок сообщения: Добавлено: Ср Дек 03, 2025 17:41 Заголовок сообщения: |

|

|

Партизаны вывели из строя ключевой сайт мобилизации РФ — Атеш

В среду, 3 декабря, устроило масштабную кибератаку на систему электронных повесток России. Реестр повесток, ключевой сайт для проведения мобилизации в РФ, полностью выведен из строя. Об этом сообщает движение Атеш.

«Прямо сейчас Кибер-Атеш наносит удар по системе электронных повесток РФ», — сообщили партизаны.

Отмечается, что из строя полностью выведен один из главных элементов системы — сайт реестрповесток.рф.

Россияне используют этот ресурс для доставки электронных повесток гражданам, которые подлежат воинскому учету. В том числе с помощью этого ресурса они рассылают повестки на временно оккупированных территориях Украины.

«В том числе оккупанты активно применяют его на временно захваченных украинских территориях, чтобы под угрозой репрессий заставлять украинцев вступать в их армию. Мы будем бить по путинской системе снова и снова, пока она не упадет», — говорится в сообщении.

Источник:

nv

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Чт Дек 04, 2025 17:00 Заголовок сообщения: Добавлено: Чт Дек 04, 2025 17:00 Заголовок сообщения: |

|

|

У Трампа приостановили санкции против хакеров Китая, чтобы не сорвать "перемирие", - СМИ

Администрация президента США Дональда Трампа приостановила планы ввести санкции против Министерства государственной безопасности Китая. Санкции планировали ввести из-за шпионажа, но они могут сорвать торговое перемирие между странами. Об этом сообщает издание Financial Times.

Санкции против МГБ Китая планировали ввести из-за масштабной кампании кибершпионажа, устроенной китайцами. Сеть китайских хакеров и используемых ими подрядчиков получила название "Соляной тайфун".

Однако из-за заключения торгового перемирия между президентом США Дональдом Трампом и китайским руководителем Си Цзиньпином в октябре планы введения санкций приостановили на неопределенный срок. Это якобы могло сорвать разрядку между странами.

Источник:

rbc

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Пт Дек 05, 2025 11:16 Заголовок сообщения: Добавлено: Пт Дек 05, 2025 11:16 Заголовок сообщения: |

|

|

Великобритания ввела санкции против ГРУ и хакеров из расследований

Власти Великобритании в четверг, 4 декабря, объявили о расширении санкционного списка. В него включили Главное управление Генштаба ВС РФ (ГРУ), а также нескольких героев расследований о деятельности ГРУ в Европе.

В своем заявлении британские власти связали новые санкции с расследованием покушения на Сергея Скрипаля и его дочь Юлию в городе Солсбери в 2018 году.

Под индивидуальные санкции также попали Дмитрий Голошубов и Денис Денисенко. Оба они — участники группы хакеров ГРУ из воинской части № 29155, о которой The Insider подробно рассказывал в материале Мошенники, убийцы, студенты. Из кого ГРУ собрало команду хакеров-провокаторов и почему она провалилась. Бóльшая часть хакерских и информационно-диверсионных операций части № 29155 провалились.

Накануне проект «Система» сообщил, что Денисенко и Голошубов оказались в числе кандидатов на внесение в санкционные списки ЕС. Брюссель связывает их с кибергруппировкой Cadet Blizzard, которая занимается кибершпионажем и диверсиями. Cadet Blizzard начала атаковать украинские госресурсы еще в январе 2022 года.

Воинская часть № 29155 причастна к отравлению Сергея Скрипаля в Солсбери (2018), взрывам складов в Чехии (2014) и множеству других диверсий в Европе.

В обновленном перечне среди физлиц фигурируют Борис Антонов, Павел Ершов и Николай Козачек — тоже сотрудники ГРУ из войсковой части № 26165. Последние двое, в частности, работали над вредоносной программой X-Agent. В 2018 году их фамилии появились в официальном обвинении Минюста США в адрес 12 сотрудников ГРУ в связи со взломом серверов Демократической партии США. Сотрудники этой войсковой части также были причастны к кибератакам на почту президента Франции.

Источник:

theins

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Сб Дек 06, 2025 19:18 Заголовок сообщения: Добавлено: Сб Дек 06, 2025 19:18 Заголовок сообщения: |

|

|

Киберкорпус разведки атаковал ведущую логистическую компанию России – источник

Компания "Элтранс+", которая подверглась кибератаке, занимается доставкой в Россию подсанкционных товаров.

Ко Дню Вооруженных Сил Украины киберспециалисты Главного управления разведки Министерства обороны атаковал ведущую логистическую компанию России. Об этом сообщил собеседник в украинской разведке.

В ночь на 6 декабря разведка совместно BO Team нанесли киберудар по информационно-коммуникационной инфраструктуре группы компаний "Элтранс+".

По словам собеседника, в результате атаки деактивировано более 700 компьютеров и серверов, удалено более 1000 пользователей компании, уничтожено или зашифровано 165 терабайт критически важных данных.

Также была поражена система контроля доступа, видеонаблюдения, хранения данных и резервного копирования, деактивировано и выведено из строя сетевое оборудование, уничтожены декларации по всем грузам, а также осуществлен "дефейс" всех сайтов компании, которые теперь поздравляют российских пользователей с Днем ВСУ.

"Элтранс+" входит в десятку крупнейших таможенных представителей и экспедиторов России. Услугами компании пользуются более 5000 российских компаний малого, среднего и крупного бизнеса.

Компания осуществляет международные и внутренние перевозки (автомобильные, морские, авиационные и мультимодальные), складское хранение, перевозку сборных грузов, а также полное таможенное оформление товаров.

В частности, "Элтранс+" занимается доставкой подсанкционных товаров, а также различных электронных компонентов из Китая, которые используются российским военно-промышленным комплексом.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Пн Дек 08, 2025 11:25 Заголовок сообщения: Добавлено: Пн Дек 08, 2025 11:25 Заголовок сообщения: |

|

|

Новый вирус Sturnus ворует данные банковских приложений через поддельные интерфейсы

Специалисты по кибербезопасности MTI Security сообщили о появлении нового троянского программного обеспечения для Android под названием Sturnus, которое использует функции доступности системы для получения контроля над устройством.

Угроза распространяется через установку APK-файлов вне Google Play и способна отслеживать интерфейс смартфона, сообщения в мессенджерах и даже нажатие кнопок при вводе паролей. Об этом пишет Android Authority.

По данным MTI Security, Sturnus обходит защиту мессенджеров, таких как WhatsApp, Telegram и Signal, не взламывая шифрование, а получая доступ к содержимому экрана. Он может вводить текст, перемещаться по интерфейсу и получать права администратора, что позволяет ему блокировать попытки удаления даже через ADB.

Согласно анализу агентства по предотвращению онлайн-мошенничества ThreatFabric, Sturnus уже развернут в нескольких местах Южной и Центральной Европы, несмотря на то, что он еще не полностью разработан. ThreatFabric отмечает: «Хотя мы подчеркиваем, что вредоносное программное обеспечение, вероятно, находится в состоянии перед развертыванием, оно также пока полностью функционально, а в таких аспектах, как протокол связи и поддержка устройств, оно является более продвинутым, чем современные и более устоявшиеся семейства вредоносных программ».

Эксперты отмечают, что основным способом защиты от Sturnus остается отказ от установки APK-файлов из непроверенных источников.

Источник:

nv

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Вт Дек 09, 2025 11:41 Заголовок сообщения: Добавлено: Вт Дек 09, 2025 11:41 Заголовок сообщения: |

|

|

В Варшаве трех украинцев задержали с хакерским оборудованием

Польский суд отправил трех граждан Украины под стражу сроком на три месяца.

В Варшаве полицейские задержали трех гражданин Украины, которые перевозили хакерское оборудование. Об этом сообщило медиа PAP со ссылкой на правоохранителей.

Трех украинцев задержали в центре польской столицы на улице Сенаторская. Задержанные – мужчины в возрасте 43, 42 и 39 лет. В их машине обнаружили разнообразное хакерское оборудование.

"В разговоре с полицейскими они признались, что "путешествуют по Европе", что прибыли в Польшу несколькими часами ранее и планировали вскоре поехать в Литву", – рассказал старший сержант Каспер Войтечко из центрального отделения полиции.

В машине нашли предметы, которые могут быть использованы даже для вмешательства в стратегические IТ-системы страны, пишет медиа.

Правоохранители изъяли детектор шпионских устройств, современное хакерское оборудование, антенны, ноутбуки, большое количество SIM-карт, роутеры, портативные жесткие диски и камеры. В полиции уточнили, что задержанные не смогли назвать назначение предметов, которые изъяли сотрудники полиции.

Им предъявили обвинения в мошенничестве, компьютерном мошенничестве и получении компьютерных устройств и программ, приспособленных для совершения преступлений, в том числе в попытке повреждения компьютерных данных, имеющих особое значение для национальной обороны. Суд отправил мужчин под стражу сроком на три месяца.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Ср Дек 10, 2025 13:59 Заголовок сообщения: Добавлено: Ср Дек 10, 2025 13:59 Заголовок сообщения: |

|

|

За кибератакой на «Репортеров без границ» стоят хакеры, связываемые с российскими спецслужбами

По данным французской компании по кибербезопасности Sekoia, за операцию в марте этого года ответственна кибершпионская группа Callisto (также известная как UNC4057, Star Blizzard и ColdRiver), которую многие разведывательные службы оценивают как близкую к Федеральной службе безопасности России (ФСБ).

Международная организация "Репортеры без границ" (RSF) после многомесячного расследования выяснила, что в марте 2025 года они стали мишенью кибератаки, организованной группой под названием Callisto, связываемой с российскими спецслужбами. Об этом сообщили на сайте RSF.

В марте 2025 года RSF получили вредоносное электронное письмо. Злоумышленник предложил сотруднику открыть вложения, которого на самом деле не было. По этой схеме после вопроса получателя об «отсутствующем» файле хакер пытается вызвать доверие, прежде чем отправить зараженный документ или вредоносную ссылку. В этом случае ответ от злоумышленников поступил на английском языке, хотя первоначальное электронное письмо было написано на французском. Это вызвало подозрение у пользователя, сообщившего об этом команде RSF по кибербезопасности.

В тот же месяц RSF попросили французскую компанию по кибербезопасности Sekoia провести углубленное расследование. По данным специалистов, за этой операцией стояла кибершпионская группа Callisto (также известная как UNC4057, Star Blizzard и ColdRiver), которую многие разведывательные службы оценивают как близкую к Федеральной службе безопасности России (ФСБ). Sekoia квалифицирует Callisto как постоянную угрозу, поддерживающую скрытое и длительное присутствие в информационной системе жертвы.

«Эта атака не случайность. RSF, которая защищает свободу прессы в мире и активно помогает убегающим из своей страны российским журналистам, является регулярной мишенью Кремля и круга людей, окружающих режим Владимира Путина. Атака в марте 2025 года – лишь одна из нескольких целенаправленных операций против организации, которые за последние месяцы приняли очень конкретный политический поворот; в августе 2025 года неправительственную организацию даже признали "нежелательной организацией" в России», - сказал директор RSF по адвокации и помощи Антуан Бернар.

RSF регулярно становятся мишенью кибератак. В марте 2025 года организация осудила дезинформационную кампанию, основанную на поддельных видео, которые ложно приписывали заявления ее руководству.

В 2024 году RSF подали жалобу на платформу X после того, как неоднократные сообщения о дезинформационном контенте, направленном против организации, остались без ответа модераторами платформы. Среди таких материалов — фальшивое видео, имитирующее британский международный новостной канал BBC, в котором цитируется сфабрикованное исследование RSF о якобы нацистских симпатиях среди украинских солдат.

Источник:

detector.media

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

lvv_68

Зарегистрирован: 24.10.2005

Сообщения: 17496

Откуда: Europe UA

|

Добавлено: Ср Дек 10, 2025 20:17 Заголовок сообщения: Добавлено: Ср Дек 10, 2025 20:17 Заголовок сообщения: |

|

|

В США обвинили украинку в поддержке кибератак по заказу разведки России

Министерство юстиции США выдвинуло обвинения против украинки, которую подозревают в поддержке кибератак против критической инфраструктуры по заказу спецслужб РФ.

Об этом пишет Reuters, передает "Европейская правда".

Как отмечается, 33-летней Виктории Эдуардовне Дубрановой было предъявлено второе обвинение в федеральном суде Лос-Анджелеса за ее вероятную поддержку группы, которую Министерство юстиции идентифицировало как NoName057(16).

Ранее в этом году Дубранова была экстрадирована в США по обвинениям, связанным с группой, которую федеральные власти назвали CyberArmyofRussia_Reborn (CARR).

Дубранова была обвинена в сговоре с целью повреждения защищенных компьютеров.

По данным Министерства юстиции, она не признала себя виновной в обоих случаях, и судебное разбирательство по делу NoName назначено на февраль 2026 года, а по делу, связанному с CARR, – на апрель.

Прокуроры утверждают, что Россия оказывала финансовую поддержку CARR и NoName.

Федеральные чиновники заявили, что вероятные кибератаки были направлены на услуги, включая системы водо– и электроснабжения, и представляли угрозу национальной безопасности.

По словам прокуроров, NoName взяла на себя ответственность за сотни кибератак по всему миру.

Государственный департамент США предлагает вознаграждение в размере до $2 млн за информацию о лицах, связанных с CARR, и до $10 млн за информацию о лицах, связанных с NoName.

Недавно NoName взяла на себя ответственность за кибератаки на несколько датских муниципалитетов, правительственные сайты и оборонную компанию Дании.

Также в ноябре накануне местных и региональных выборов в Дании сайты нескольких датских политических партий подверглись кибератаке, ответственность за которую взяли на себя пророссийские хакеры из NoName.

eurointegration

_________________

|

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Ср Дек 10, 2025 20:51 Заголовок сообщения: Добавлено: Ср Дек 10, 2025 20:51 Заголовок сообщения: |

|

|

Взламывал аккаунты и продавал на хакерском форуме: полиция разоблачила мужчину из Буковины

Киберполиция разоблачила жителя Буковины, который взламывал аккаунты в соцсетях и продавал их на хакерском форуме. Мужчина создал вредоносное ПО, администрировал ботоферму и стал "арбитром" форума, ему грозит до 15 лет заключения.

Киберполицейские Черновицкой области совместно с СБУ разоблачили жителя Буковины, который взламывал аккаунты в соцсетях и продавал их на хакерском форуме. Мужчине грозит до 15 лет заключения. Об этом сообщает Национальная полиция Украины.

Правоохранители установили, что мужчина самостоятельно создал вредоносное программное обеспечение для автоматического взлома аккаунтов пользователей соцсетей и других платформ. Жертвами, в основном, были граждане США и Европы.

Злоумышленник продавал скомпрометированные аккаунты на одном из хакерских форумов. Со временем мужчина стал доверенным лицом администраторов этого форума, получив статус "арбитра". Фигурант занимался разрешением споров между пользователями форума, в частности, по сделкам, связанным с покупкой/продажей услуг и цифровых товаров, говорится в материале.

Кроме того, мужчина администрировал ботоферму из более чем 5 тысяч учетных записей.

Буковинец администрировал ботоферму из более чем 5 тысяч профилей в различных соцсетях, с целью "накрутки" подписчиков для учетных записей заказчиков. Обычно, это необходимо последним для реализации разнообразных теневых схем и сделок, говорится в сообщении.

Киберполиция и следователи полиции Черновицкой области при силовой поддержке роты полиции особого назначения провели обыски в помещении и автомобиле подозреваемого и изъяли компьютерную технику и мобильные устройства с доказательствами противоправной деятельности.

Злоумышленнику сообщено о подозрении по ч. 5 ст. 361 (Несанкционированное вмешательство в работу информационных (автоматизированных), электронных коммуникационных, информационно-коммуникационных систем, электронных коммуникационных сетей), ч. 1 ст. 361-1 (Создание с целью противоправного использования, распространения или сбыта вредоносных программных или технических средств, а также их распространение или сбыт), ч. 1 ст. 361-2 (Несанкционированные сбыт или распространение информации с ограниченным доступом, которая хранится в электронно-вычислительных машинах (компьютерах), автоматизированных системах, компьютерных сетях или на носителях такой информации) Уголовного кодекса Украины, сообщают в полиции.

Источник:

unn

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Чт Дек 11, 2025 13:46 Заголовок сообщения: Добавлено: Чт Дек 11, 2025 13:46 Заголовок сообщения: |

|

|

Китай возмутился из-за санкций Британии против его компаний, обвиняющих в кибератаках

Пекин считает политическими манипуляциями санкции Великобритании в отношении двух китайских компаний из-за якобы их причастности к кибератакам против королевства и его союзников и выразил Лондону решительный протест в связи с наложенными ограничениями. Об этом на брифинге заявил спикер МИД КНР Го Цзякунь.

«Мы выражаем категорическое недовольство и решительный протест в связи с действиями британской стороны, использующей вопросы кибербезопасности для политических манипуляций. Китай уже подал протест и жесткие заявления как в Пекине (в британское посольство – ред.), так и в Лондоне (в МИД Великобритании – ред.)», - сказал Го, комментируя санкции, объявленные британским правительством накануне, 9 декабря.

По словам китайского дипломата, Пекин выступает против любой хакерской деятельности, борется с ней в соответствии с законодательством и будет жестко реагировать на распространение связанной с этим ложной информации, дискредитирующей Китай.

«Кибербезопасность является всеобщим глобальным вызовом. Мы настаиваем, чтобы британская сторона немедленно исправила свои ошибки, отказалась от двойных стандартов и попыток политизации и заняла по-настоящему ответственную и конструктивную позицию», - отметил представитель внешнеполитического ведомства.

Источник:

ukrinform

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Пт Дек 12, 2025 9:44 Заголовок сообщения: Добавлено: Пт Дек 12, 2025 9:44 Заголовок сообщения: |

|

|

Хакеры взломали разработчика единого реестра воинского учета — компанию «Микорд»

Хакеры взломали одного из ключевых разработчиков единого реестра воинского учета (ЕРВУ) — компанию «Микорд». Анонимная группировка провела в системе несколько месяцев и получила доступ к исходному коду, технической документации и внутренней переписке. Об этом сообщает правозащитный проект «Идите лесом», которому хакеры передали массив данных.

Полученные документы «Идите лесом» передали «Важным историям». Редакция проверила подлинность материалов и подтвердила участие «Микорда» в создании реестра. Вскоре издание обещает опубликовать расследование об устройстве системы воинского учета.

Взломщики утверждают, что уничтожили инфраструктуру «Микорда». Директор компании Рамиль Габдрахманов подтвердил атаку журналистам «Важных историй», сказав: «Слушайте, ну с кем не бывает? Сейчас многих атакуют». Отвечать на вопросы о связи компании с ЕРВУ он отказался.

Единый реестр начали внедрять с октября 2025 года: военкоматы десятков регионов стали размещать в нем электронные повестки, а четыре региона полностью отказались от бумажных. Однако система пока не функционирует в полную силу: автоматические санкции за неявку по повестке — запрет на выезд, управление автомобилем и получение кредитов — еще не работают.

Изначально власти планировали запустить ЕРВУ к осеннему призыву 2024 года. Законопроект о создании реестра Госдума приняла в апреле 2023-го за один день сразу во втором и третьем чтении. Главным исполнителем работ правительство назначило «Ростелеком», контракты с Минцифры должны были завершиться 31 декабря 2024 года.

Источник:

theins

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

lvv_68

Зарегистрирован: 24.10.2005

Сообщения: 17496

Откуда: Europe UA

|

Добавлено: Пт Дек 12, 2025 19:46 Заголовок сообщения: Добавлено: Пт Дек 12, 2025 19:46 Заголовок сообщения: |

|

|

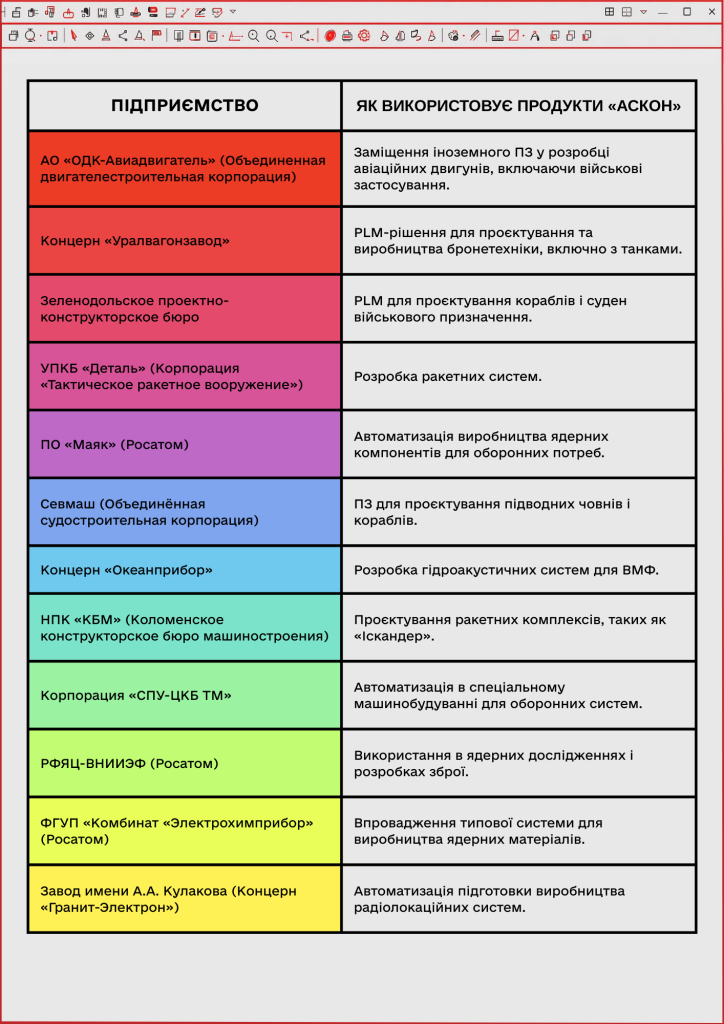

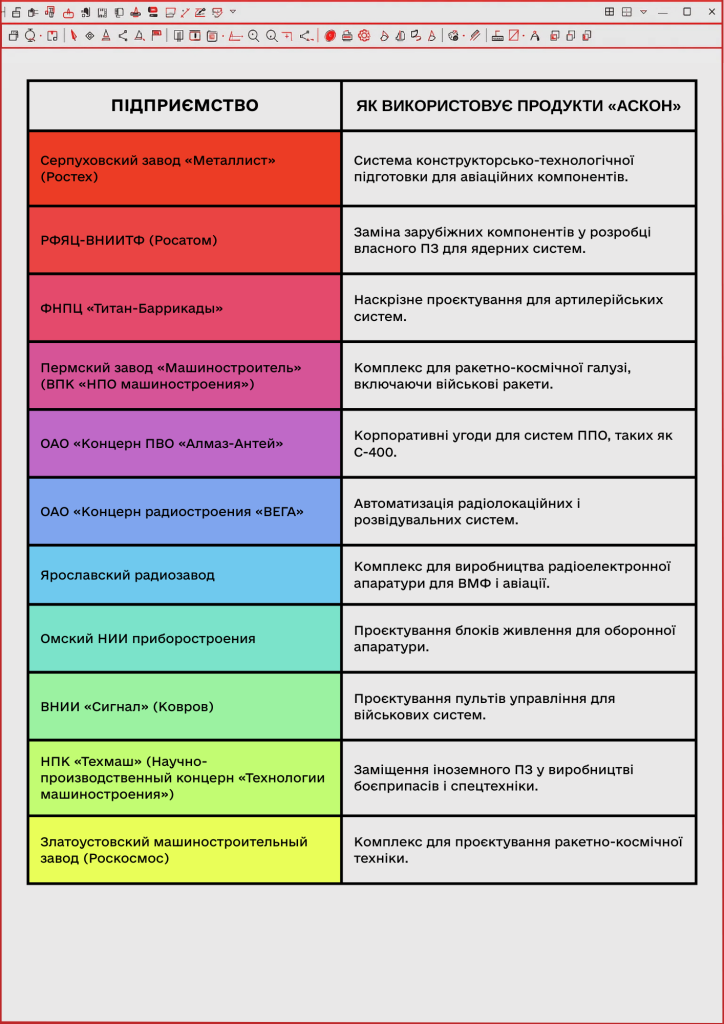

KibOrg получил доступ к серверам "Асконнона" - разработчика программного обеспечения для российских ракет и танков

Специалисты "KibOrg" провели операцию с проникновением серверов российского ОАО "АСКОН" - одного из ключевых разработчиков инженерного программного обеспечения для оборонной промышленности России. В настоящее время работа холдинга парализована: системы доступа, видеонаблюдения и резервного копирования не работают, при этом у нас в распоряжении более 10 ТБ внутренних данных, включая резервные копии сотрудников и информацию о клиентах ASCON. Сама компания уверяет, что утечек не было, но у KibOrg есть доказательства — мы рассказываем и показываем, что стоит знать о нашей кибероперации и роли ОАО «АСКОН» в полномасштабной войне России против Украины.

Что случилось?

При однодневной разнице в ВК группы "АСКОН" было два сообщения.

«Уважаемые абоненты, мы хотим предупредить вас о мошеннической схеме, с которой недавно столкнулись наши клиенты. Злоумышленники отправляют электронные письма предприятиям, имитирующим сообщения из Роскомнадзора с требованием прекратить использование программного обеспечения ASCON и предоставить личные данные от сотрудников", - датировано изданием 8 декабря.

«Уважаемые подписчики, вчера мы проинформировали вас о распространении ложных писем. Сегодня атака продолжается, злоумышленники распространяют ложную информацию. ASCON работает в штатном режиме, инфраструктура компании и данные наших клиентов надежно защищены", - говорится в публикации от 9 декабря.

Ложная информация в сообщении является свидетельством проникновения на серверы акционерного общества "АСКОН", которое вели специалисты Киборга.

В результате операции, которая длилась несколько месяцев 2025 года, нашей команде удалось получить резервные копии всех сотрудников АО «АСКОН», записывая видеочаты, а также данные о клиентах компании — крупных игроках на российском оружейном рынке. Также были поражены системы контроля доступа, видеонаблюдение, хранение и резервное копирование информации, поэтому фактически работа холдинга была парализована.

"Аскон"? Я впервые слышу, кто они?

Российские разработчики инженерного программного обеспечения с 35-летним опытом работы в отрасли. Компания была основана в 1989 году, и сейчас позиционирует себя как «системно-формирующая организация российской экономики в области информационных технологий».

В том же 1989 году ASCON выпустила свой первый и по сей день флагманский продукт «COMPASS» — интерактивный графический редактор, который в ближайшие 10 лет был модернизирован до 3D-систем моделирования. У компании есть собственное геометрическое ядро C3D - простыми словами это "мозг" 3D-моделирования, который фактически строит объекты в редакторе.

Вот подробный перечень продуктов, с которыми на рынок вышло АО «АСКОН»:

«COMPASS-3D» — система 3D-моделирования;

«ВЕРТИКАЛ» — автоматизация технологических процессов;

«LOTSMAN:PLM» — управление инженерными данными и жизненным циклом продукта;

«POLYN:MDM» — управление нормативно-справочной информацией;

«Пилот-БИМ» и «Пилот-Эйдж-Экэнз» — BIM-системы для строительства и управления проектами;

«Ренга» — BIM-система для проектирования;

"ГОЛЬФСТРЕМ" - управление производством;

"8D. Менеджмент» — контроль качества продукции;

"C3D Toolkit" - геометрическое ядро для разработчиков;

«Дельта дизайн» — дизайн электронных устройств;

«APM FEM» и «KompasFlow» — анализ прочности и моделирования потоков;

«ADEM CAM» — для оборудования с ЧПУ [автоматизация машин и машин посредством управления с компьютера];

«Технология: Техас» — документация для промышленных объектов;

«LOTSMAN: KB» — управление дизайном и архив.

Кроме того, компания активно участвует в российской программе импортозамещения. Продукция ASCON, в частности, вытеснила программное обеспечение из Autodesk и Siemens из России.

Согласно внутренней документации компании (в KibOrg ее распоряжении есть KibOrg), масштаб "ASCON" достигает 1450 сотрудников, а клиентская база в начале 2025 года состояла из 16 900 корпоративных клиентов.

И среди этих клиентов, случайно, нет украинских клиентов?

Было, по крайней мере, до 2017 года.

Вместе с первыми крупными заказами в России (такими как работа с Ленинградским металлургическим заводом) в начале 90-х годов АО «АСКОН» досталось украинскому ИТ-рынку. В архивах на сайте компании можно найти отчет о работе, в частности, с холдингом Рината Ахметова "Метинвест" и не менее ста украинских технических вузов.

Кроме того, компания вошла в официальный реестр производителей и дистрибьюторов программного обеспечения Государственного департамента интеллектуальной собственности Министерства образования и науки Украины. Но ситуация резко изменилась в 2017 году.

28 апреля 2017 года Совет национальной безопасности и обороны Украины принял решение «О применении персональных специальных экономических и других ограничительных мер (санкций)». Ограничения были введены в отношении 468 юридических лиц и 1228 физических лиц - в эти списки вошли не только АО "Аскон", но и его дочерняя компания ООО "АСКОН-КР", которая официально занималась делами главной компании Украины.

В результате санкций компаниям были заблокированы активы и любая коммерческая деятельность, а также запретили, в частности, выводить капитал за пределы Украины и передавать технологии, права интеллектуальной собственности. 15 мая 2017 года решение СНБО вступило в силу после соответствующего указа тогдашнего президента Украины Петра Порошенко.

Украина единственная, кто ввел санкции против компании?

В 2023 году США включили в список SDN АО «Аскот» [специально обозначенные граждане и списки заблокированных лиц — буквально «Список специально назначенных граждан и лиц, для которых были введены ограничения».

В то время компания уже была вовлечена в российский военно-промышленный комплекс, который в крупном размере производил оружие для войны против Украины. Вот перечень конкретных примеров работы АО «АСКОН» в этой области:

Все эти предприятия связаны с производством военной техники: от ракет и танков до ядерных и радиолокационных систем. АО «АСКОН» в этом сотрудничестве фокусируется на импортозамещении и обеспечении безопасности данных оборонно-промышленного комплекса.

Кто стоит за деятельностью компании?

Александр Голиков является основателем и председателем совета директоров.

Именно он основал компанию в 1989 году и сейчас руководит ее стратегическим развитием. В своих публичных выступлениях Голиков подчеркивает важность импортозамещения в ИТ, а в 2015 году раскритиковал поверхностный подход России к замене иностранного программного обеспечения.

Максим Богданов - гендиректор.

Богданов управляет компанией с 2008 года, уделяя особое внимание разработке решений PLM, BIM-технологий и выходу на мировой рынок. В 2024 году он объявил о создании тяжелого комплекса PLM на базе собственного ядра.

Анатолий Гуревич - генеральный директор "Аско-Интеграционных решений".

Гуревич возглавляет бизнес-интегратор с 2013 года и отвечает за региональную экспансию (офисы в Иркутске и других городах), поддержку клиентов и импортозамещение. Подчеркивает стратегию «находиться рядом с клиентом».

Дмитрий Дьомин является директором подразделения BIM.

Diemin управляет разработкой BIM-решений (например, Pilot-BIM) и комментирует рынок после ухода западных вендоров. В 2024 году он отметил рост продаж продуктов BIM и переход на отечественное программное обеспечение в строительстве.

Игорь Волокитин является директором по продукту COMPASS-3D.

Волокитин отвечает за разработку флагманского продукта COMPASS-3D и в 2024 году открыл центр своего развития в Нижнем Новгороде. Особое внимание уделяется командной работе по созданию сложных инженерных решений.

KibRh - проект журналистов и IT-специалистов, объединившихся под именем легендарных киборгов для борьбы с агрессором в информационном пространстве.

Мы расследуем преступления русских на Украине, разоблачаем деятельность коллаборационистов и развенчиваем российские фейки.

kiborg

_________________

|

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Сб Дек 13, 2025 0:09 Заголовок сообщения: Добавлено: Сб Дек 13, 2025 0:09 Заголовок сообщения: |

|

|

Германия вызвала российского посла из-за кибератак – обещает ответ

В ответ на российские кибератаки и попытки внешнего вмешательства Берлин вызвал посла РФ.

Российского посла вызвали в Министерство иностранных дел Германии в связи с кибератаками и скоординированной кампанией дезинформации, направленной на вмешательство в федеральную избирательную кампанию и внутренние процессы страны. Об этом сообщили в МИД Германии и немецкое радио Deutschlandfunk со ссылкой на представителя МИД.

"Мы осуждаем эти нападения и ответим – твердо и единогласно с нашими партнерами", – говорится в сообщении.

По словам представителя МИД, причастными к воздушной атаке на немецкое воздушное пространство в августе 2024 года могут быть российская хакерская группа Fancy Bear и военная разведка врага (ГРУ).

Кроме этого, в министерстве утверждают, что можно якобы с уверенностью сказать, что Россия пыталась повлиять на последние выборы в Бундестаг и постоянно – на внутренние дела Германии и дестабилизировать ее.

В августе 2024 года немецкая государственная компания по управлению воздушным движением DFS подверглась кибератаке со стороны хакерской группировки, которую связывают с российскими спецслужбами. В результате атаки пострадала "административная ІТ-инфраструктура, то есть сломали офисную связь". По данным издания BR24, к нападению причастна группа APT28 – ее связывают с российским ГРУ.

Fancy Bear (также известная как APT28, Strontium или Pawn Storm) – это кибершпионская группа, которую связывают с Главным разведывательным управлением Генштаба ВС России. Известна своими масштабными кибератаками на политические организации, правительственные структуры и медиа по всему миру.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Вс Дек 14, 2025 11:07 Заголовок сообщения: Добавлено: Вс Дек 14, 2025 11:07 Заголовок сообщения: |

|

|

В Украине до конца года должны завершить формирование Командования Киберсил ВСУ

Главнокомандующий ВСУ Александр Сырский заявил о необходимости завершения формирования Командования Киберсил ВСУ до конца года. Он также обсудил вопросы фортификаций, восстановления боеспособности бригад и стабилизацию обстановки на угрожающих направлениях.

Главнокомандующий ВСУ Александр Сырский заявил, что до конца года необходимо завершить формирование Командования Киберсил ВСУ.

Сырский провел совещание, где речь шла также о вопросах фортификаций и инженерного оборудования, восстановления боеспособности бригад, анализ состояния правопорядка и морально-психологического состояния в войсках.

"Есть проблемные моменты. Пути решения – предложены", - добавил Главнокомандующий.

Кроме того, Сырский поставил по итогам совещания необходимые задачи органам военного управления.

Среди них – стабилизация обстановки на угрожающих направлениях путем активной обороны, обеспечение пополнения для боевых подразделений, переход отдельных бригад ТрО на структуру с усиленной беспилотной составляющей. До конца года должны завершить формирование Командования Киберсил ВСУ, резюмировал Главнокомандующий.

Источник:

unn

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 93181

Откуда: г.Киев

|

Добавлено: Пн Дек 15, 2025 11:13 Заголовок сообщения: Добавлено: Пн Дек 15, 2025 11:13 Заголовок сообщения: |

|

|

Интерпол указал на растущую угрозу сети мошеннических центров на фоне роста криптомошенничества

Интерпол официально признал мошенничество, связанное с криптовалютой, основой индустрии мошеннических схем, назвав ее транснациональной преступной угрозой. Преступные сети используют передовые технологии для обмана жертв и маскировки операций.

Интерпол официально признал, что мошенничество, связанное с криптовалютой, теперь находится в центральной части разрастающейся индустрии мошеннических центров, назвав эту сеть транснациональной преступной угрозой. Об этом пишет Decrypt.

"Интерпол официально признал, что мошенничество, связанное с криптовалютой, теперь в центральной части разветвленной индустрии мошеннических комплексов, определив сеть как транснациональную криминальную угрозу, на фоне того, как мировые правоохранительные органы стремятся усилить координацию вокруг финансовых потоков от нее", - пишет издание.

Как указали в Интерполе, "растущая угроза транснациональных мошеннических центров" подчеркнута на Генеральной Ассамблее Интерпола. "Часто под предлогом прибыльной работы за границей жертв перевозят на территории, где их заставляют осуществлять незаконные схемы, такие как голосовой фишинг, романтические аферы, инвестиционное мошенничество и мошенничество с криптовалютой, направленные на людей во всем мире", - указали в Интерполе.

В Интерполе заявили, что группы, управляющие такими мошенническими центрами, используют передовые технологии, "чтобы обманывать жертв и маскировать свои операции", а трансграничные преступные сети действуют с "очень адаптивным характером".

Связи преступной сети с криптовалютой впервые были выявлены в июле прошлого года, когда онлайн-площадка, которой управляет Huione Group, камбоджийский финансовый конгломерат со штаб-квартирой в Пномпене, обработала более 11 млрд долларов криптотранзакций, связанных с операторами мошеннических схем, пишет издание.

Источник:

unn

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; поворотка Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

|

|

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

|

|