| Предыдущая тема :: Следующая тема |

| Автор |

Сообщение |

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Чт Апр 18, 2019 11:59 Заголовок сообщения: Добавлено: Чт Апр 18, 2019 11:59 Заголовок сообщения: |

|

|

«Ростелеком» заявил о двукратном росте числа кибератак в рунете в 2018 году

Число кибератак в России в 2018 году выросло почти в два раза, сообщил вице-президент по информационной безопасности «Ростелекома» Игорь Ляпунов. Соответствующие данные он привел в ходе выступления на Российском интернет-форуме в Подмосковье. «Это атаки, носящие как массовый характер, так и целевые таргетированные атаки, направленные на получение денег»,— уточнил господин Ляпунов (цитата).

По его словам, бюджет российского даркнета и российских хакеров превысил 2 млрд руб. «Это большая индустрия, это уже перешло из разряда каких-то хулиганов, уже та самая темная сторона является серьезным, хорошо структурированным и хорошо работающим бизнесом, с большим объемом инвестиций»,— отметил он.

Игорь Ляпунов рассказал, что 75% атак приходится на кредитно-финансовые организации, e-commerce, игровой бизнес. В последнее время, однако, целями хакеров становятся объекты инфраструктуры — системы управления опасными производствами, системы жизнеобеспечения, системы госуправления. «Возник термин политически мотивированных атак. <...> Цель атакующих — это получение контроля и точки присутствия в этой критической информационной инфраструктуре»,— утверждает эксперт.

Как отметил представитель «Ростелекома», ни одно из интернет-приложений по продаже услуг — к примеру, доставке еды или каршеринга — не защищено от кибератак. «Весь онлайн-бизнес на 100% уязвим. Мы меряем по этим приложениям некоторый индекс защищенности. Так вот, очень редко по пятибалльной шкале он превышает 2,5»,— пояснил господин Ляпунов.

Как ранее выяснила компания DeviceLock,более половины популярных облачных баз данных в рунете предоставляют возможность неавторизованного доступа. Это особенно распространено в небольших компаниях, считают эксперты. Утечки из облачных хранилищ нередки — только за последнее время попали в открытый доступ данные пациентов скорой помощи и клиентов сервиса «Звонок».

Источник:

kommersant

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Пт Апр 19, 2019 10:18 Заголовок сообщения: Добавлено: Пт Апр 19, 2019 10:18 Заголовок сообщения: |

|

|

Российские хакеры атаковали Демпартию США через несколько часов после "наводки" Трампа

Хакеры из России в 2016 году совершили первые атаки на серверы Демократической партии США спустя несколько часов после того, как боровшийся за президентский пост Дональд Трамп призвал сделать это, говорится в опубликованном в четверг докладе спецпрокурора Роберта Мюллера.

"Всего примерно через пять часов после заявлений Трампа сотрудники ГРУ впервые попытались совершить хакерскую атаку на сервера личного офиса Хилари Клинтон", - утверждается в документе.

Тогда, в 2016 году в разгар предвыборной гонки Трамп обратил внимание на пропавшие электронные письма на серверах Демократической партии.

"Россия, если вы меня слышите, я надеюсь вы сможете отыскать 30 тыс. пропавших электронных писем. Думаю, наша пресса вас отблагодарит", - заявил будущий президент США.

Позже, уже после победы на выборах, президент назвал подобные свои призывы сарказмом.

Ранее в четверг Минюст США обнародовал доклад Р.Мюллера, в котором отмечается, что за два года расследования следователи не выявили признаков сговора президента США Дональда Трампа с Россией для победы на выборах в 2016 году.

Однако команда спецпрокурора обнаружила признаки вмешательства России в американские выборы в том числе за счет хакерских атак на сервера Демократической партии США с целью обнародования материалов, компрометирующих кандидата от Республиканкой партии Хилари Клинтон.

Источник:

interfax

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Вт Апр 23, 2019 8:56 Заголовок сообщения: Добавлено: Вт Апр 23, 2019 8:56 Заголовок сообщения: |

|

|

Пользователей Netflix предупредили об угрозе кибератак

Антивирусная компания ESET сообщила о том, что обнаружила угрозу кибербезопасности пользователей видеосервиса Netflix. Данные их кредитных карт могут быть похищены из-за возможной атаки хакеров, говорится в сообщении ESET.

Уточняется, что мошенники отправляют от имени видеосервиса письмо, в котором просят подтвердить учетную запись пользователя, это якобы должно спасти аккаунт пользователя от блокировки «из-за зафиксированной подозрительной активности». В итоге пользователь попадает на фальшивую страницу, которая имитирует дизайн официального сайта видеосервиса. Далее предлагается ввести логин и пароль. После этого пользователь оказывается на странице с формой для ввода данных банковской карты. По утверждению экспертов компании, след фальшивого сайта ведет к бесплатному хостингу в ОАЭ.

Стриминговый видеосервис Netflix был основан в 1997 г., в нем доступны фильмы по платной подписке. С 2013 г. компания производит собственные сериалы с привлечением ведущих режиссеров, а также телепрограммы. Число подписчиков Netflix составляет около 140 млн человек, почти половина из них проживает в США. Сервис действует в 190 странах, включая Россию.

Источник:

vedomosti

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

lvv_68

Зарегистрирован: 24.10.2005

Сообщения: 16897

Откуда: Europe UA

|

Добавлено: Вт Апр 23, 2019 22:10 Заголовок сообщения: Добавлено: Вт Апр 23, 2019 22:10 Заголовок сообщения: |

|

|

Объявлены пароли, которые чаще всего взламывают

123456, qwerty и password возглавляют список

Британский Национальный центр кибербезопасности опубликовал результаты исследования с паролями, которые чаще всего поддаются взлому в сети.

Возглавляет список пароль 123456, он использовался в 23,2 млн учётных записей жертв взлома по всему миру. Затем идёт 123456789 с 7.7 млн, qwerty с 3,8 млн, password с 3,6 млн и замыкает пятёрку лидеров пароль 1111111, установленный у 3,1 млн жертв.

Полный Top-20 по самым часто используемым у жертв взлома паролям выглядит так:

123456 — 23,2 млн

123456789 — 7,7 млн

qwerty — 3,8 млн

password — 3,6 млн

11111111 — 3,1 млн

12345678 — 2,9 млн

abc123 — 2,8 млн

1234567 — 2,5 млн

password1 — 2,4 млн

12345 — 2,3 млн

1234567890 — 2,2 млн

123123 — 2,2 млн

000000 — 1,9 млн

iloveyou — 1,6 млн

1234 — 1,3 млн

1q2w3e4r5t — 1,2 млн

Qwertyuiop — 1,1 млн

123 — 1,02 млн

Monkey — 980 тысяч

Dragon — 968 тысяч

Как можно легко догадаться, такие пароли лучше не использовать, а если они уже используются — то побыстрее сменить. Специалисты Национального центра кибербезопасности рекомендуют использовать 3 случайных слова в качестве пароля. Также традиционно пользуются уважением сложные пароли, сочетающие комбинации с буквами разных регистров, цифрами и символами. Кроме того, повысить безопасность можно с помощью двухфакторной аутентификации.

ixbt

_________________

|

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Пн Апр 29, 2019 20:16 Заголовок сообщения: Добавлено: Пн Апр 29, 2019 20:16 Заголовок сообщения: |

|

|

"Лаборатория Касперского" защитит госучреждения Татарстана от вредоносного ПО и хакерских атак

Теперь кибербезопасность IT-инфраструктуры госучреждений Республики Татарстан будет обеспечивать комплекс защитных решений "Лаборатории Касперского". Решения были выбраны по причине их масштабируемости и гибкости.

В частности, рабочие станции, серверы и мобильные устройства защитит платформа Kaspersky Total Security для бизнеса. Лежащие в основе решения технологии нового поколения выявляют угрозы и любые аномалии за счёт сопоставления различных параметров на всех защищаемых конечных устройствах. Дополнительный уровень защиты от вредоносного ПО, проникаемого из интернета, будет обеспечен за счёт внедрения Kaspersky Security для интернет-шлюзов. Это специализированное решение распознаёт фишинг и вредоносное ПО и позволяет ограничить передачу некоторых типов файлов. Отдельное внимание будет уделено защите от DDoS-атак. С этой целью было выбрано решение Kaspersky DDoS Protection, которое борется с ними с помощью передовой аналитики и распределённой защитной инфраструктуры.

"При росте нагрузки мы легко можем добавить в периметр защиты новые устройства, а для разных пользователей – создавать различные правила доступа. И что крайне важно: всё управление системой безопасности осуществляется с единой консоли, которая теперь ещё доступна и в веб-версии. Это повышает эффективность всей защиты, поскольку любые оповещения о подозрении на угрозу аккумулируются в одном центре и IT-специалист может оперативно реагировать на инциденты", – отметил заместитель премьер-министра РТ, министр информатизации и связи Роман Шайхутдинов.

"Киберугрозы стремительно развиваются, поэтому мы постоянно совершенствуем и обновляем свои защитные решения. Сегодня в их основе лежат новейшие технологии машинного обучения и глубинная аналитика угроз, которую мы накопили за годы работы в сфере информационной безопасности. В совокупности это даёт максимальные возможности для надёжной защиты от всего многообразия киберугроз. Безупречное качество киберзащиты особенно важно для государственных органов, поскольку они имеют дело с информацией высокой степени важности", – пояснила Евгения Наумова, руководитель управления корпоративных продаж "Лаборатории Касперского" в России.

Внедрение всех защитных решений осуществил партнёр "Лаборатории Касперского" – Центр информационных технологий Республики Татарстан.

Источник:

ComNews

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Ср Май 01, 2019 14:19 Заголовок сообщения: Добавлено: Ср Май 01, 2019 14:19 Заголовок сообщения: |

|

|

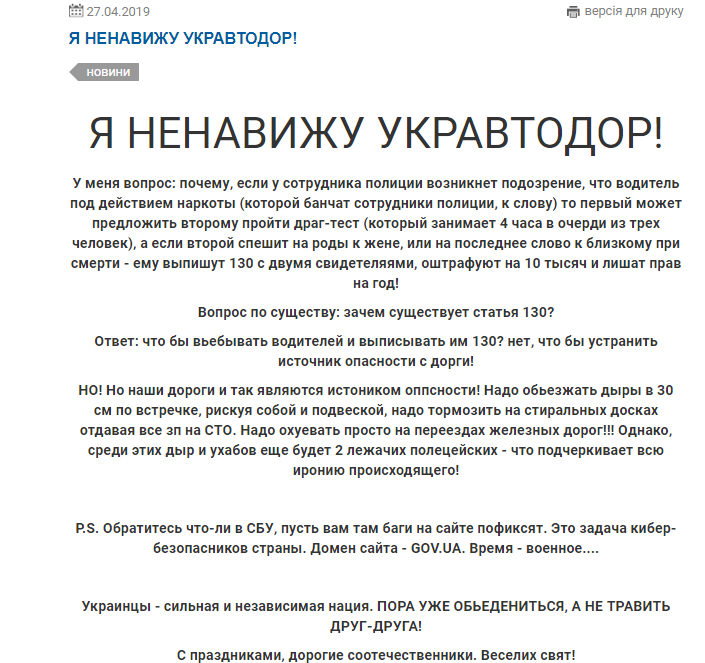

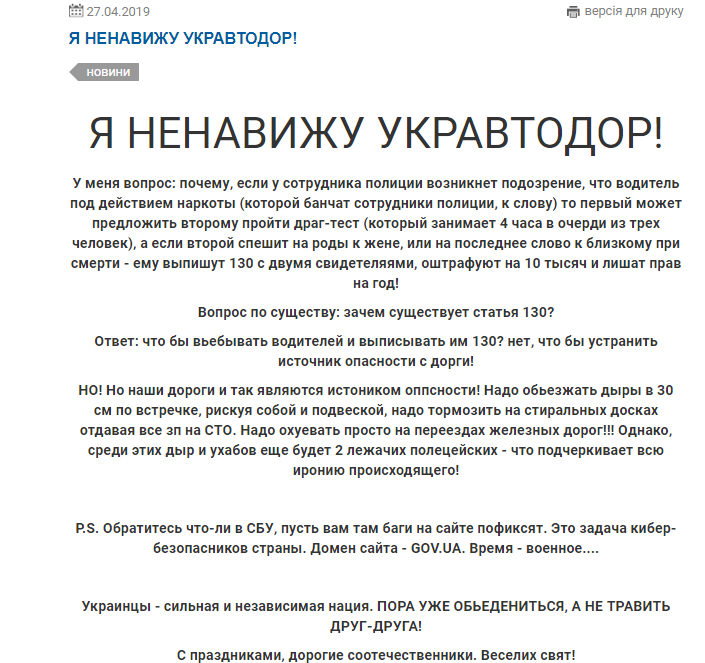

Хакеры взломали сайт Укравтодора и оставили гневное послание

В данный момент сообщение на сайте уже удалено.

Сегодня, 30 апреля, хакеры взломали сайт Укравтодора и оставили в разделе новости гневное послание, касающееся ситуации с дорогами в стране.

В данный момент сообщение на сайте удалено, несмотря на то, что в Украине официальные выходные до 3 мая.

В тексте было сказано, что водителей в состоянии алкогольного опьянения, согласно 130 статье, штрафуют и лишают прав, чтобы устранить источник опасности с дороги, когда сами дороги в стране являются "источником опасности".

"С праздником дорогие соотечественники. Веселих свят", - поздравили с Пасхов украинцев взломщики.

Анонимные хакеры также рекомендуют Укравтодору обратиться в СБУ, чтобы обеспечить безопасность сайта и защиту от взлома "в военное время".

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Пн Май 06, 2019 17:25 Заголовок сообщения: Добавлено: Пн Май 06, 2019 17:25 Заголовок сообщения: |

|

|

Израиль ответил ракетами на кибератаку

Реакция Израиля на действия кибератаку группировки ХАМАС не имеет аналогов в военной истории.

Армия обороны Израиля остановила попытку кибератаки группировки ХАМАС с помощью ответного воздушного удара по зданию в Газе, сообщается на ее странице в Twitter.

Реакция Израиля на действия ХАМАСа знаменует собой первый случай в истории, когда страна ответила военной силой на кибератаку во время активной фазы конфликта.

В эти выходные произошла очередная вспышка в военном конфликте Израиля и Палестины: за три дня ХАМАС выпустил более 600 ракет по Израилю, тогда как армия обороны Израиля нанесла ответные удары по сотням целей, которые она охарактеризовала как военные.

По меньшей мере двадцать семь палестинцев и четыре израильских мирных жителя были убиты, а количество раненных насчитывает больше ста человек.

Во время субботней битвы правление вооруженных сил Израиля заявило, что ХАМАС начал кибератаку против Израиля. Какая конкретно была цель атаки — не сообщается. Израильские СМИ утверждают, что атакующие стремились нанести "ущерб качеству жизни израильских граждан". При этом сообщается, что атака не была сложной и ее быстро остановили.

"ХАМАС больше не имеет кибер-возможностей после нашего воздушного удара", - заявил представитель армии Израиля.

Сегодня стало известно, что Израиль и Палестина заключили перемирье после двух дней обстрелов.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Ср Май 08, 2019 15:57 Заголовок сообщения: Добавлено: Ср Май 08, 2019 15:57 Заголовок сообщения: |

|

|

Хакеры украли более $40 млн у одной из крупнейших криптовалютных бирж

Binance, одна из крупнейших в мире криптовалютных бирж, сообщила о краже хакерами более $40 млн в результате "масштабного взлома" ее платформы.

Биржа заявила, что злоумышленники похитили семь тысяч биткойнов из одного кошелька, что соответствует порядка 2% всех биткойновых активов Binance.

Хакеры использовали фишинг, вирусные атаки и другие техники для хищения биткойнов, отмечается в сообщении биржи. Им удалось получить важные пользовательские данные множества клиентов, в том числе коды двухфакторной идентификации.

Binance, основанная в Китае, но в настоящее время работающая за пределами страны, приостановила на неделю операции вывода средств для проведения проверки. Пользователи биржи, однако, смогут продолжать торговлю криптовалютами.

Похищенные средства будут возмещены за счет гарантийного счета биржи, созданного на случай непредвиденных обстоятельств, отмечают в Binance.

"Хакерам хватило терпения дождаться благоприятного момента и осуществить хорошо спланированную операцию через множество счетов, на первый взгляд казавшихся совершенно независимыми", - говорится в заявлении биржи.

"Транзакция была структурирована таким образом, что смогла обойти существующие проверки безопасности. К сожалению, мы не смогли заблокировать вывод средств прежде, чем он был осуществлен", - отмечают в Binance.

Множество хакерских атак на криптовалютные площадки стало основной причиной резкого падения курса биткойна в прошлом году после его ралли в 2017 году.

Биткойн, являющийся крупнейшей криптовалютой, подорожал более чем на 50% в текущем году, однако остается на 70% ниже рекордных уровней, зафиксированных в декабре 2017 года.

Согласно данным CoinDesk, курс биткойна в среду составляет $5848,53, что на 0,8% ниже уровня предыдущей сессии.

Источник:

interfax

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

lvv_68

Зарегистрирован: 24.10.2005

Сообщения: 16897

Откуда: Europe UA

|

Добавлено: Пт Май 10, 2019 21:00 Заголовок сообщения: Добавлено: Пт Май 10, 2019 21:00 Заголовок сообщения: |

|

|

США обвинили китайских хакеров в краже данных миллионов человек

Китайских хакеров обвинили в хищении базы данных страховых компаний

Прокуратура США обвинила хакеров из Китая в краже данных 78 млн человек. Об этом сообщает РБК-Украина со ссылкой на сайт Министерства юстиции США.

Сообщается, что американская прокуратура выдвинула обвинение гражданину Китая Вану Фуцзе и его сообщникам во взломе базы данных страховой компании Anthem и трех других компаний, а также краже данных 78 млн человек. По данным следствия, хакеры с февраля 2014 года рассылали фишинговые письма и загружали на компьютеры жертв вредоносное программное обеспечение.

Только в случае с Anthem хакерам удалось похитить личные данные 78 млн американцев. Они получили доступ к именам, идентификационным номерам, датам рождения, номерам соцстрахования, адресам, номерам телефонов, электронной почте, информации о занятости и данным о доходах.

Напомним, в декабре 2018 года прокуратура Нью-Йорка обвинила двух граждан Китая в 45 кибератаках, проводимых на протяжении последних десяти лет.

В апреле стало известно, что хакеры украли данные тысяч агентов американского ФБР.

rbc

_________________

|

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Сб Май 11, 2019 2:34 Заголовок сообщения: Добавлено: Сб Май 11, 2019 2:34 Заголовок сообщения: |

|

|

Власти Швеции посоветовали гражданам запасать наличку на случай кибератак

В MSB считают, что хакеры или террористы могут атаковать инфраструктуру цифровых платежей страны.

Гражданское агентство по чрезвычайным ситуациям Швеции (Myndigheten för samhällsskydd och beredskap, MSB) порекомендовало гражданам страны хранить дома наличные средства «в банкнотах мелкого достоинства» на случай чрезвычайных ситуаций, таких как кибератаки, технические сбои, террористические атаки или прочие происшествия, которые могут повлиять на возможность использования цифровых методов оплаты, сообщает издание The Times.

На минувшей неделе Центробанк Швеции (Riksbank) поручил провести анализ рисков полного перехода на безналичные средства платежей. По словам главы ЦБ Стефана Ингвеса (Stefan Ingves), переход на безналичные расчеты предоставит слишком много власти компаниям, обрабатывающим платежи. Вместе с тем, регулятор предложил создать цифровую валюту, поддерживаемую государством.

Швеция - страна с репутацией самого «безналичного» государства в мире, где широко распространены безналичные расчеты. Согласно опросу Королевского технологического института в Стокгольме, в прошлом году всего 13% шведов пользовались наличными деньгами для оплаты покупок. По официальным данным, сбой в работе систем электронных платежей в Швеции повлечет за собой проблемы для по меньшей мере 15% населения страны.

Источник:

securitylab

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Пн Май 13, 2019 9:17 Заголовок сообщения: Добавлено: Пн Май 13, 2019 9:17 Заголовок сообщения: |

|

|

Криптомайнеры и прочие неприятности

Самым активным вредоносным программным обеспечением (ПО) в I квартале 2019 года были криптомайнеры. В первой тройке - криптомайнеры Cryptoloot, Coinhive и XMRig. При этом в марте этого года Coinhive, прекративший работу восьмого марта, впервые с декабря 2017 года уступил верхнюю позицию. Такие данные приводят специалисты Check Point Research.

По словам технического директора Check Point Software Technologies в России Никиты Дурова, несмотря на то, что восьмого марта сервис Coinhive прекратил работу, одноименный зловред остался в топ-10 самых активных угроз марта. "В моменты своей самой активной работы Coinhive атаковал 23% организаций по всему миру", - отметил Никита Дуров, добавив, что, Coinhive может вновь возобновить свою деятельность. "Тем более что многие сайты все еще содержат JavaScript-код Coinhive и сегодня, хотя майнинг ими уже не осуществляется", - пояснил Никита Дуров.

Представитель компании Dr.Web Максим Якушев отметил, что согласно данным серверов статистики Dr.Web, в январе-апреле 2019 года наиболее активным оказалось рекламное ПО и другие нежелательные программы. В то время как в почтовом трафике преобладали вредоносные сценарии, написанные на JavaScript, а также угрозы, использующие уязвимость документов Microsoft Office. "К примеру, только в январе количество таких угроз выросло на 50% по сравнению с прошлым месяцем. Однако уже в феврале был зарегистрирован спад активности вредоносного ПО: статистика серверов Dr.Web зарегистрировала снижение количества уникальных угроз на 9,73% по сравнению с январем", - указал Максим Якушев.

Повышенная активность распространения рекламного ПО и других нежелательных программ, как заявил Максим Якушев, связана с условиями, созданными рекламными компаниями и меньшей потенциальной ответственностью за распространение такого ПО. "Что касается других вредоносных программ, то их активность в большей степени обусловлена активностью их авторов, нежели другими факторами", - добавил Максим Якушев.

В пресс-службе "Лаборатории Касперского" корреспонденту сообщили, что в I квартале 2019 года ландшафт киберугроз был примерно такой же как и годом ранее. "Однако наметилась интересная тенденция. В феврале количество cрабатываний веб-антивируса на майнящие скрипты было на 29,09% меньше, чем в январе, в марте – на 14,08% меньше, чем в феврале, а в апреле уже на 37,06% меньше, чем, соответственно, в марте. Это удивительным образом совпадает с решением, пожалуй, самого известного веб-майнера Coinhive прекратить работу", - указали в "Лаборатории Касперского".

По словам технического директора Eset Russia Виталия Земских, широкий резонанс сейчас получают крупные атаки и взломы. "Но, если говорить о количественных измерениях, картина иная. В прошлом квартале среди киберугроз наиболее активна так называемая адварь (adware) – ПО, предназначенное для показа рекламы в браузере. Распространены вредоносные скрипты, перенаправляющие пользователей на потенциально опасные URL-адреса. Картина характерна как для мирового, так и для российского рейтингов киберугроз. Статистика учитывает число срабатываний антивирусных продуктов Eset на компьютерах пользователей", - проинформировал Виталий Земских.

Руководитель отдела аналитики информационной безопасности Positive Technologies Евгений Гнедин указал корреспонденту на то, что ряд тенденций, сформировавшихся в течение 2018 года, сохраняют свою актуальность и сейчас. "В частности, мотивацией киберпреступников в значительной доле атак является получение данных различной степени критичности", - рассказал Евгений Гнедин. Он также отметил, что общий тренд использования вредоносного ПО как одного из самых популярных методов атаки также в целом сохраняется и по сей день. "При этом доставляются зловреды с помощью фишинговых рассылок – этот метод не теряет своей эффективности", - заметил Евгений Гнедин.

В пресс-службе "Лаборатории Касперского" корреспонденту указали, что тенденции I квартала 2019 года во многом повторяют тенденции IV квартала 2018 года. "Например, как в IV квартале 2018, так и в I квартале 2019 активно атаковали пользователей банковские троянцы Buhtrap и RTM, целью которых была кража денег со счетов малого и среднего бизнеса. Злоумышленников прежде всего интересуют бухгалтеры, а среди профессиональных сфер – информационные технологии, преимущественно региональные компании, юриспруденция и малое производство. Также пользователей продолжают атаковать майнеры и мобильные банковские троянцы", - рассказали в "Лаборатории Касперского".

Что касается наиболее ярких инцидентов в области информационной безопасности в I квартале 2019 года в компании сказали следующее: "В I квартале 2019 года эксперты "Лаборатории Касперского" выявили относительно новую схему распространения рекламного и вредоносного ПО через популярный торрент-трекер The Pirate Bay. Схема получила название PirateMatryoshka, поскольку включает в себя ряд компонентов, каждый из которых запускает действие последующего. Безусловно, многоуровневое вредоносное ПО – не редкость, однако PirateMatryoshka — очень изощренная угроза. Это пример массовой нецелевой атаки с применением фишинга. Проникая на компьютер жертвы, зловред открывает путь как нежелательным программам, так и вредоносному контенту, в том числе майнерам, стилерам и бэкдорам. В начале 2019 года мы продолжали наблюдать таргетированные атаки с использованием шифровальщиков. Один из ярких примеров, хоть и зафиксированный в апреле, - атака на Одинцовский водоканал. Также компанией были обнаружены сложнейшие целевые атаки – ShadowHammer и TajMhal".

По словам Никиты Дурова, одним из наиболее ярких событий в начале 2019 года стала обнаруженная специалистами Check Point Research уязвимость в защитном приложении Guard Provider, устанавливаемом на смартфоны компании Xiaomi. "Проблема потенциально могла затронуть более 150 млн мобильных устройств. С помощью этой уязвимости злоумышленники могли бы удаленно скомпрометировать смартфоны", - отметил Никита Дуров.

Представитель компании Dr.Web Максим Якушев указал корреспонденту ComNews на следующее: "Наиболее значимым инцидентом в январе-апреле 2019 года по мнению специалистов компании Dr.Web было обнаружение в популярном мобильном браузере UC Browser скрытой возможности загрузки и запуска непроверенного кода. Приложение способно скачивать вспомогательные программные модули в обход серверов Google Play. Это нарушает правила корпорации Google и представляет серьезную угрозу, поскольку таким образом на Android-устройства может быть загружен любой код, в том числе вредоносный. На момент обнаружения число загрузок UC Browser из Google Play превысило 500 млн. Всем установившим эту программу угрожает потенциальная опасность".

Виталий Земских сообщил корреспонденту ComNews о том, что в первом квартале компания Eset продолжила наблюдать атаки на цепочки поставок. "Это один из трендов кибербезопасности, которые мы анонсировали в 2018 году. В 2019 тенденция получила новое развитие. Пожалуй, наиболее резонансная история – компрометация Asus. Атакующие закрепились в сети компании и раздавали бэкдоры с помощью легитимного сервиса обновлений Asus Live Update. Число потенциальных жертв – сотни тысяч. Похожая схема использовалась в атаках на азиатских производителей компьютерных игр, о которых мы писали в марте. Для внедрения бэкдора скомпрометированы две игры и одна игровая платформа. Опасность атак на цепочки поставок в том, что их сложно обнаружить на стороне пользователя. Клиент по умолчанию доверяет разработчику своего софта и ставит рекомендуемые обновления без дополнительного анализа", - отметил он.

В компании Group-IB внимание корреспондента ComNews обратили на следующее: "В начале года Group-IB сообщила о масштабной волне вредоносных рассылок группы Silence в России. С начала года это самая крупная атака, насчитывающая более 80 000 получателей — сотрудников российских кредитно-финансовых организаций, среди которых основную долю занимают банки и крупные платежные системы. Массовая атака началась с фишинговых рассылок Silence 16 января. Впервые в практике Silence вредоносное вложение было замаскировано под приглашение на iFin-2019. В рамках январской кампании специалисты Group-IB обнаружили еще две фишинговые рассылки, нацеленные на российские банки, якобы от имени начальников отделов межбанковских операций несуществующих банков - ЗАО "Банк ICA" и ЗАО "Банкуралпром". Отправители обращались в банки с просьбой оперативно рассмотреть вопрос по открытию и обслуживанию корреспондентских счетов их организаций. Во вложении содержался архив с договором, при распаковке которого на компьютер пользователя загружалась все та же вредоносная программа Silence.Downloader".

По словам аналитика InfoWatch Андрея Арсентьева, говоря об утечках конфиденциальной информации, можно выделить несколько крупных инцидентов, зарегистрированных в I квартале. "Самая крупная утечка квартала, одна из самых масштабных в истории, - это компрометация данных из облачных баз компании verifications.io. В общей сложности исследователи обнаружили на незащищенных серверах Mongo DB более 2 млрд записей персональных данных, которыми оперировала эта маркетинговая компания. "Чемпионом" среди хакеров стал злоумышленник под сетевым ником Ghosticplayers. В феврале-марте он выложил в даркнет для продажи порядка 870 млн записей персональных данных, похищенных из нескольких десятков компаний. Вновь "отличилась" крупнейшая социальная сеть Facebook. Выяснилось, что компания не один год хранила сотни миллионов пользовательских паролей в незашифрованном виде, причем доступ к этим данным имели тысячи сотрудников. Из случаев похищения коммерческих секретов и производственных ноу-хау можно выделить инцидент в компании Coca-Cola. Ее бывший инженер обвиняется в краже технологий для производства упаковки. Компания оценивает ущерб в $120 млн", - рассказал Андрей Арсентьев.

Андрей Арсентьев отметил, что аналитический центр InfoWatch в январе-марте зарегистрировал почти на 19% больше утечек, чем в I квартале 2018 года. В общей сложности было скомпрометировано около 6,5 млрд записей пользовательских данных, что примерно в 4 раза больше, чем за аналогичный период прошлого года. "Если в результате хакерских атак утекло в 19 раз больше записей, то в ходе внутренних нарушений различного характера – в 2,5 раза больше. По сравнению с январем-мартом 2018 г. доля утечек, спровоцированных внешними злоумышленниками, выросла с 36,2% до 48%. Доля умышленных нарушений в общей совокупности утечек выросла с 55,8% до 71,1%. В I квартале утечек внутреннего характера не стало больше, но существенно изменилась их структура. Такие инциденты стали значительно опаснее для бизнеса и государственных структур. Во-первых, в январе-марте 2019 г. по сравнению с аналогичным периодом прошлого года выросла доля умышленных нарушений внутреннего характера – с 30,9% до 43,8%. Во-вторых, в результате действий внутренних нарушителей в несколько раз чаще стала утекать такая чувствительная информация, как коммерческие секреты и производственные ноу-хау", - отметил он.

Более половины всех утечек первого квартала, по словам Андрея Арсентьева, пришлось на три отрасли - высокотехнологичные компании (сфера связи и ИТ), медицина и госсектор (отрасли указаны в порядке убывания – прим. ComNews). Заметно выросло число утечек в ритейле, промышленности и муниципальных организациях.

"Одной из самых ярких тенденций I квартала стал заметный рост числа утечек конфиденциальной информации, хранящейся в незащищенных облачных базах. По итогам 2018 г. аналитики InfoWatch отметили рост числа таких утечек почти в 1,5 раза. Если тенденции I квартала сохранятся, то по итогам 2019 года, скорее всего, придется констатировать рост числа "облачных" утечек в разы. Стоит отметить, что более уязвимым становится сегмент АСУ ТП. Это связано как с общим ростом числа уязвимостей оборудования, так и с увеличением числа подключенных к Сети компонентов промышленных систем. Если проблема уязвимостей продолжит нарастать, а компании не будут уделять должного внимания защите систем, то, скорее всего, не за горами случаи разрушительных атак на АСУ ТП, вплоть до полного вывода из строя критической инфраструктуры", - заявил Андрей Арсентьев.

Что касается прогноза ситуации в области информационной безопасности во II квартале 2019 года, Виталий Земских сказал следующее: "Думаю, что новые атаки на цепочки поставок не заставят себя ждать. Малые и средние компании, в отличие от корпораций, зачастую игнорируют вопросы безопасности. Что делает их идеальным инструментом целевых атак на крупные организации, выступающие их заказчиками. В этом плане для атакующих крайне интересны небольшие разработчики ПО. Как вы помните, в 2017 году эпидемия Petya/NotPetya началась с компрометации сервера обновлений бухгалтерского софта. Вероятно, увидим также компрометацию облачных сервисов".

В компании Group-IB относительно прогноза ситуации в области информационной безопасности во II квартале 2019 года корреспонденту ComNews заявили следующее: "Получив необходимый опыт для проведения целенаправленных атак на банки в России, группа Silence начала успешно применять свои навыки для атак на международные компании, активно готовя инфраструктуру и тестируя новые инструменты. Атака на банк в Индии – это лишь начало глобальной экспансии Silence. Помимо того, несмотря на арест весной 2018 года в испанском городе Аликанте одного из лидеров Cobalt, продолжаются атаки на финансовые организации. А несерьезное отношение антивирусных аналитиков, банков и e-commerce ресурсов к угрозе JS-снифферов, простота их использования и низкий уровень входа в преступную деятельность, может привести к росту количества зараженных сайтов, жертв и их скомпрометированных данных. В дополнение к этому, банковский Android-троян Anubis будет наиболее серьезной угрозой среди мобильных вредоносных программ. Также будут атаки со стороны Android-банкеров Red Alert и нового CometBot, а криптолокер Troldesh, один из самых популярных шифровальщиков, будет распространяться не только от имени банков, но их подрядчиков и компаний разных отраслей — ретейл, оптовая торговля, нефтегаз, строительство. Вместе с тем, в Европе, США, Канаде наиболее опасными банковскими троянами под Windows будут Backswap, Trickbot, Gootkit и IcedID. В Японии наиболее опасными банковскими троянами останутся Gozi и Ramnit. Новый банкер Danabot будет расширять географию и возможно начнет атаковать другие европейские страны, а не только Польшу".

По словам Андрея Арсентьева, скорее всего, во II квартале сохранится высокая хакерская активность. Заметную роль будут играть политически мотивированные атаки, то есть те, которые совершаются по заказу тех или иных государств. "Компания InfoWatch ожидает, что в ближайшие месяцы продолжит фиксироваться большое число утечек с незащищенных облачных серверов. Компании все шире используют облачные среды для более удобного хранения массивов данных, но не всегда учитывают все аспекты безопасности. Отсюда рост числа незащищенных хранилищ. Надо учитывать, что интерес к теме растет не только у исследователей, но и у злоумышленников – с помощью специальных поисковиков они активно изучают сетевое пространство на предмет наличия незащищенных серверов. Найдя такое хранилище, злоумышленники могут скопировать данные к себе, удалить их из базы и потребовать выкуп у компании. По мере роста конкуренции в различных отраслях повышается ценность коммерческой информации и ноу-хау. Поэтому, вполне вероятно, что во II квартале продолжится рост числа утечек данной информации. Прежде всего, он провоцируется умышленными действиями сотрудников и линейных руководителей", - указал Андрей Арсентьев.

Источник:

ComNews

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

lvv_68

Зарегистрирован: 24.10.2005

Сообщения: 16897

Откуда: Europe UA

|

Добавлено: Вт Май 14, 2019 18:47 Заголовок сообщения: Добавлено: Вт Май 14, 2019 18:47 Заголовок сообщения: |

|

|

Хакеры ограбили Ахметова: полиция начала расследование

Главное следственное управление Нацполиции расследует уголовное производство, в рамках которого установлено, что "с 19 по 25 января 2019 года неустановленные лица, действуя по предварительному сговору, совершили несанкционированное вмешательство в работу автоматизированной системы АО Первый украинский международный банк (ПУМБ), что привело к подделке информации, и причинило значительный ущерб банковскому учреждению". Об этом сообщает Finbalance.

В ходе следствия получены доказательства того, что "в период с 19 по 25 января 2019 года, клиент по карточному счету, используя мобильное приложение системы ПУМБ-онлайн, осуществил большое количество операций по пополнению разных номеров телефонов оператора связи Киевстар, что стало причиной несанкционированного овердрафта по карточному счету на общую сумму 172 100 грн".

Учитывая это, суд удовлетворил ходатайство следователей и предоставил им доступ к документам, которые находятся в АО Киевстар и касаются ряда телефонных номеров. По заключению полиции, "есть все основания считать, что эти номера мобильных телефонов могли использоваться во время совершения уголовных преступлений, для дальнейшего вывода похищенных денег и их обналичивании, а также при общении соучастниками преступлений между собой".

Также суд удовлетворил ходатайство следователей и предоставил им доступ к документам ПУМБ, касающимся нескольких его клиентов, и лиц, "которые были разработчиками мобильного приложения системы ПУМБ-онлайн".

ПУМБ - начал деятельность в 1991 году с обслуживания внешнеторгового оборота крупных украинских промышленных предприятий (в частности, Донецкого региона). Постепенно расширил спектр услуг и по главным финансовым показателям вошел в число крупнейших украинских банков. Принадлежит промышленно-финансовой группе СКМ бизнесмена Рината Ахметова. С 2009 года организационно-правовая форма ПУМБ — публичное акционерное общество. Центральный офис находится в Киеве.

from-ua

_________________

|

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Ср Май 15, 2019 8:51 Заголовок сообщения: Добавлено: Ср Май 15, 2019 8:51 Заголовок сообщения: |

|

|

Reuters: хакеры взломали израильскую интернет-трансляцию полуфинала "Евровидения"

По данным агентства, в течение краткого периода времени вместо конкурса зрители видели спутниковые снимки взрывов в Тель-Авиве.

Хакеры взломали сайт израильской корпорации общественного вещания Kan во время трансляции первого полуфинала международного песенного конкурса "Евровидение". Об этом в среду сообщило агентство Reuters.

"Мы знаем, что в определенный момент была сделана попытка, очевидно со стороны [радикального движения] ХАМАС, захватить нашу цифровую трансляцию. Я рад сообщить, что через несколько минут мы смогли взять этот феномен под контроль", - приводит агентство слова генерального директора Kan Эльдада Кобленца.

По данным Reuters, в течение краткого периода времени вместо конкурса зрители трансляции видели спутниковые снимки взрывов в Тель-Авиве под угрожающую музыку. Взлом сайта Kan не отразился на трансляции полуфинала по телевидению, отмечает агентство.

Первый полуфинал "Евровидения" состоялся 14 мая в Выставочном центре Тель-Авива. В нем приняли участие представители 17 стран. В финал прошли конкурсанты из Греции, Белоруссии, Сербии, Кипра, Эстонии, Чехии, Австралии, Исландии, Сан-Марино и Словении. Концерт открыло выступление победительницы прошлого года, израильтянки Нетты Барзилай.

Источник:

tass

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Чт Май 16, 2019 9:20 Заголовок сообщения: Добавлено: Чт Май 16, 2019 9:20 Заголовок сообщения: |

|

|

Эксперты назвали главные угрозы кибербезопасности

Распространение новых технологий изменит методы и средства, применяемые злоумышленники для доступа к секретным данным. В пятерке лидеров — распространение «интернета вещей» и внедрение сетей 5G.

Специалисты Сбербанка назвали самые актуальные угрозы ближайшего времени в области кибербезопасности. Сообщение банка с их описанием есть в редакции.

Несмотря на то что фишинг, а также преднамеренные и непреднамеренные утечки остаются наиболее распространенными методами проникновения в инфраструктуру предприятий и государственных учреждений, в будущем будут расти риски, связанные с распространением мобильных устройств и новых технологий.

В топ-5 угроз кибербезопасности эксперты банка включили распространение смартфонов, «интернета вещей» и искусственного интеллекта, — все это злоумышленники могут использовать для расширения собственных возможностей.

Несут новые риски также развитие сетей 5G и распространение концепции BYOD (Bring Your Own Device), согласно которой сотрудники компаний приносят на работу личные ноутбуки и другие устройства.

В высокоскоростных мобильных сетях 5-го поколения (5G) атаки могут стать более массовыми, а оснащение бытовых приборов различными технологиями для взаимодействия между собой или с внешней средой («интернет вещей») увеличивает возможности для использования всех этих устройств и образуемых ими сетей в качестве плацдарма для хакерских атак.

Тем не менее пока фишинг остается основным методом проникновения — на рассылку фейковых сообщений от имени известных фирм приходится более 60% атак на банковский сектор России и многих европейских стран, указывает Сбербанк.

С начала 2019 года специалистами службы кибербезопасности банка было выявлено и отправлено на блокировку почти 2 тыс. фишинговых ресурсов, замаскированных под сайт Сбербанка.

Эксперты напоминают, что основным методом борьбы с фишингом является обучение пользователя.

Источник:

rbc

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Пт Май 17, 2019 16:34 Заголовок сообщения: Добавлено: Пт Май 17, 2019 16:34 Заголовок сообщения: |

|

|

ЕС утвердил санкции за кибератаки

Он направлен на ограничение и сдерживание киберпреступности

Совет Европейского союза утвердил механизм по введению санкций за кибератаки, сообщается на его сайте.

Это позволит вводить ограничения против лиц или организаций, которые несут ответственность или причастны к кибератакам.

Санкции будут затрагивать и тех, кто помогал финансово или технически в организации кибератак.

При этом механизм направлен на тех, кто атаковали за пределами Евросоюза и использовали внешнюю инфраструктуру.

Санкции предусматривают запрет на въезд в ЕС, а также замораживание активов физических и юридических лиц. Европейским компаниям будет запрещено контактировать с включенными в санкционный перечень лицами.

"Совет установил рамочный механизм, который позволит ЕС вводить целенаправленные ограничительные меры для сдерживания и реагирования на кибератаки, которые представляют внешнюю угрозу для ЕС или его государств-членов, включая кибератаки против третьих государств или международных организаций", — говорится в сообщении.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Сб Май 18, 2019 0:10 Заголовок сообщения: Добавлено: Сб Май 18, 2019 0:10 Заголовок сообщения: |

|

|

Хакеры из РФ взломали две базы избирателей во Флориде в 2016 году

Накануне президентских выборов 2016 года в США хакеры из России взломали две базы данных избирателей во Флориде.

Накануне президентских выборов 2016 года в США российские хакеры получили доступ к базам данных избирателей в двух округах штата Флорида. Об этом рассказал губернатор-республиканец Рон Десантис, сообщает Голос Америки.

Губернатор и руководители департамента охраны правопорядка штата Флорида в пятницу получили доклад о хакерской атаке, подготовленный ФБР и Министерством внутренней безопасности.Согласно ему, злоумышленники смогли проникнуть в базы данных благодаря фишинговой рассылке.

По словам Десантиса, хакеры не смогли повлиять на исход выборов.

Десантис добавил, что экс-губернатор штата Флорида, ныне сенатор от Республиканской партии Рик Скотт не знал об атаке российских хакеров.

Он подчеркнул, что представители ФБР и Министерства внутренней безопасности заверили его в полной готовности избирательных систем штата к возможным атакам накануне выборов 2020 года.

"Средства нападения (постоянно) развиваются, так что я не говорю, что угроза миновала... Нужно всегда быть бдительными", - добавил губернатор.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

lvv_68

Зарегистрирован: 24.10.2005

Сообщения: 16897

Откуда: Europe UA

|

Добавлено: Пн Май 20, 2019 0:19 Заголовок сообщения: Добавлено: Пн Май 20, 2019 0:19 Заголовок сообщения: |

|

|

Евросоюз утвердил механизм для применения санкций за кибератаки, позволяющий ЕС вводить ограничительные меры за кибератаки, говорится в сообщении Евросовета

Совет Европейского союза утвердил механизм, позволяющий ЕС вводить ограничительные меры за кибератаки, говорится в сообщении Евросовета.

«Совет Европейского союза утвердил механизм, который позволяет ЕС вводить целенаправленные ограничительные меры для сдерживания и реагирования на кибератаки, представляющие собой внешнюю угрозу для ЕС или его государств-членов, включая кибератаки на третьи государства или международные организации, где ограничительные меры необходимы для достижения целей общей внешней политики и политики безопасности (CFSP)», — говорится в документе.

Благодаря утверждению данного механизма ЕС впервые получит возможность вводить санкции в отношении лиц или организаций, ответственных за кибератаки или попытки кибератак, а также оказывающих содействие их проведению, сообщает RNS.

mediaguide

_________________

|

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Пн Май 20, 2019 6:47 Заголовок сообщения: Добавлено: Пн Май 20, 2019 6:47 Заголовок сообщения: |

|

|

Хакеры обокрали счета клиентов «Ощадбанка»

Неизвестные вмешались в работу автоматизированных систем и ПЭВМ одного из филиалов АО «Ощадбанк» и завладели денежными средствами клиентов банка. Сумма имущественного вреда устанавливается, однако уже известно, что с 12 счетов клиентов финучреждения украдено более 200 тысяч гривен.

Об этом пишет InternetUA со ссылкой на определение Индустриального районного суда города Днепр.

Как стало известно, 20 марта было открыто уголовное дело по статье 362 (ч.1) Уголовного кодекса Украины («Несанкционированные действия с информацией, которая обрабатывается в электронно-вычислительных машинах (компьютерах), автоматизированных системах, компьютерных сетях или хранится на носителях такой информации, совершенные лицом, имеющим право доступа к ней»).

По данным следствия, неустановленные лица совершили несанкционированное удаленное вмешательство в автоматизированную систему и ПЭВМ Днепропетровского филиала АО «Ощадбанк», что к ней подключено, и в дальнейшем привело к искажению информации, которое выражается в несанкционированном формировании заявок на перевыпуск пластиковых карт клиентов банка и завладении денежными средствами клиентов.

18 января этого года при проведении тематической проверки главный ревизор отдела ревизий и контроля обнаружил сомнительные операции по перечислению средств с вкладных счетов, открытых в разных ТОБО по Днепропетровской области, по которым длительное время не было движения средств, на карточные счета, по которым персонификация платежных карточек INSTANT была осуществлена на одном ТОБО IV, с последующим снятием средств в кассе отделения в городе Каменское.

По состоянию на 21 февраля 2019 года общая сумма имущественного ущерба составила 200 081,79 грн. по 12 счетам клиентов. На данный момент следствие получило доступ к информации о движении средств на этих 12 счетах.

Источник:

liga

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

yorick

Модератор

Зарегистрирован: 27.04.2004

Сообщения: 75949

Откуда: г.Киев

|

Добавлено: Вт Май 21, 2019 16:32 Заголовок сообщения: Добавлено: Вт Май 21, 2019 16:32 Заголовок сообщения: |

|

|

Большая часть хакерских атак не связана с хищением средств

В первом квартале 2019 года количество уникальных киберинцидентов выросло на 11% по сравнению с прошлым годом, сообщается в исследовании компании Positive Technologies. Одновременно выросло число случаев заражения вирусом-шифровальщиком (24% против 9% в четвертом квартале 2018 года). При этом доля целенаправленных атак снизилась по сравнению с прошлым кварталом и составила 47% против 53%, указывают эксперты. Это связано с увеличением доли атак, которые не привязаны к конкретной отрасли.

В исследовании также отмечается, что хищение денег перестало быть главной целью злоумышленников. Более половины хакерских атак (54%) совершались с целью хищения информации: от личной переписки до коммерческой тайны. При этом по-прежнему наиболее высоко ценятся учетные данные, персональные данные и данные платежных карт. Доля киберинцидентов, в результате которых пострадали частные лица, практически не изменилась (21% против 22% в четвертом квартале 2018 года).

Источник:

kommersant

_________________

OLED Panasonic TX-65HZ980E; Pioneer LX-5090; Vu+ Duo 4K; AX HD61 4K; DM8000; Inverto Premium ZXC 120cm, Strong SRT-DM2100 (90*E-30*W), many different cards&CAM's (incl. PRO) for Pay TV

Желаю, чтобы у Вас сбылось то, чего Вы желаете другим! |

|

| Вернуться к началу |

|

|

Dr.Jack

Зарегистрирован: 04.03.2005

Сообщения: 1578

Откуда: Россия, г.Орск

|

Добавлено: Ср Май 22, 2019 16:47 Заголовок сообщения: Добавлено: Ср Май 22, 2019 16:47 Заголовок сообщения: |

|

|

Google хранила пароли пользователей G Suite в незашифрованном виде на протяжении 14 лет

Google пополнила ряд компаний, безответственно относящихся к пользовательским данным. Компания сообщила, что случайно хранила пароли пользователей в виде открытого текста. Пользователям G Suite стоит обратить внимание.

Google говорит, что ошибка затронула «небольшой процент пользователей G Suite», то есть она не влияет на отдельные учетные записи потребителей, но затрагивает некоторые корпоративные учетные записи. Компания обычно хранит пароли на своих серверах в криптографически зашифрованном состоянии, известном как хеш. Но ошибка в функции восстановления пароля G Suite для администраторов привела к тому, что незащищенные пароли хранились в инфраструктуре панели управления, называемой консолью администратора. Google уже отключила функцию, которая содержала ошибку.

До этого пароли были бы доступны авторизованному персоналу Google или злоумышленникам. Администратор каждой организации мог также получить доступ к незашифрованным паролям владельцев учетных записей в своей группе.

Напомним, что ранее Twitter и Facebook столкнулись с такой же проблемой. В то время Twitter не стал комментировать, сколько времени он хранил пароли пользователей в незашифрованном виде. Баг Facebook существовал с 2012 года. Между тем, ошибка Google существовала с 2005 года — 14 лет.

Google в настоящее время уведомляет администраторов G Suite и сообщает, что также автоматически сбросит все затронутые пароли, которые еще не были изменены.

«Google, как правило, имеет приличный послужной список, позволяющий быстро обнаруживать и исправлять ошибки, поэтому тот факт, что это происходило с 2005 года и не было замечено, вызывает недоумение», — говорит Дэвид Кеннеди, генеральный директор компании TrustedSec по тестированию проникновения на предприятия. «Мы видели это в Twitter, Facebook и многих других организациях, где устаревшие процессы или приложения приводят к тому, что пароли в виде открытого текста доступны внутри компании. И даже если доступ только внутренний, он по-прежнему создает серьезную проблему конфиденциальности и безопасности».

https://itzine.ru/news/services/google-gsuite-passwords-fail.html?utm_source=yxnews&utm_medium=desktop

_________________

|

|

| Вернуться к началу |

|

|

|

|

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

|

|